VPN

| Модель TCP/IP (RFC 1122) |

|---|

| Прикладний рівень |

| Транспортний рівень |

| Мережевий рівень |

| Канальний рівень |

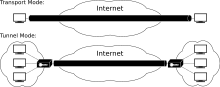

VPN (скорочення від англ. virtual private network — віртуальна приватна мережа) — узагальнена назва клієнт-серверних технологій, які дають змогу створювати віртуальні захищені мережі поверх інших мереж із нижчим рівнем довіри. VPN-тунель, який створюється між двома вузлами, дозволяє приєднаному пристрою чи користувачу бути повноцінним учасником віддаленої мережі і користуватись її сервісами — внутрішніми сайтами, базами, принтерами, політиками виходу в інтернет. Безпеку передавання інформації через загальнодоступні мережі реалізовано за допомогою шифрування, внаслідок чого створюється закритий для сторонніх канал обміну інформацією. Технологія дозволяє об'єднати декілька географічно віддалених мереж (або окремих клієнтів) у єдину мережу з використанням для зв'язку між ними непідконтрольних каналів. Багато провайдерів пропонують свої послуги як з організації VPN-мереж для бізнес-клієнтів, так і для виходу в інтернет.

Прикладом створення віртуальної мережі є інкапсуляція протоколу PPP в будь-який інший протокол — IP (цю реалізацію називають також PPTP — Point-to-Point Tunneling Protocol) або Ethernet (PPPoE). Деякі інші протоколи також надають можливість формування захищених каналів (SSH).

VPN складається з двох частин: «внутрішня» (підконтрольна) мережа, яких може бути кілька, і «зовнішня» мережа, через яку проходять інкапсульовані з'єднання (зазвичай використовують інтернет).

Можливе також під'єднання до віртуальної мережі окремого комп'ютера.[1]

Віддалений користувач з'єднується з VPN за допомогою сервера доступу, підключеного як до внутрішньої, так і до зовнішньої (загальнодоступної) мережі. При підключенні віддаленого користувача (або при встановленні з'єднання з іншою захищеною мережею) сервер доступу вимагає проходження процесу ідентифікації, а потім процесу автентифікації. Після успішного завершення обох процесів, віддалений користувач (віддалена мережа) отримує повноваження для роботи в мережі, тобто відбувається процес авторизації.

За типом використовуваного середовища VPN поділяють на захищені та довірчі.

Найпоширеніший варіант віртуальних приватних мереж. З його допомогою можна створити надійну та захищену підмережу на основі ненадійної мережі, зазвичай, інтернету. Прикладом захищених протоколів VPN є: Ipsec, SSL та PPTP. Прикладом використання протоколу SSL є програмне забезпечення OpenVPN.

Використовують у випадках, коли середовище, яким передають дані, можна вважати надійним і потрібно розв'язати лише завдання створення віртуальної підмережі в рамках більшої мережі. Питання безпеки стають у цьому разі неактуальними. Прикладами подібних VPN-рішень є: MPLS і L2tp. (Коректніше сказати, що ці протоколи перекладають завдання забезпечення безпеки на інших, наприклад L2tp, як правило, використовують разом з Ipsec).

Зазвичай VPN утворюють на рівнях не вище мережевого, бо застосування криптографії на цих рівнях дозволяє використовувати в незмінному вигляді транспортні протоколи (такі як TCP, UDP). Користувачі Microsoft Windows позначають терміном VPN одну з реалізацій віртуальної мережі — PPTP, причому її частіше використовують не для створення приватних мереж.

Найчастіше для створення віртуальної мережі використовують інкапсуляцію протоколу PPP в який-небудь інший протокол — IP (такий спосіб використовує реалізація PPTP — англ. Point-to-Point Tunneling Protocol) або Ethernet (PPPoE) (хоча і вони мають відмінності). Технологію VPN останнім часом[коли?] використовують не тільки для створення приватних мереж: деякі провайдери на пострадянському просторі надають за її допомогою вихід у інтернет.

Зазвичай, при створенні VPN використовують приєднання типу «точка-точка» до певного сервера, або встановлення ethernet-тунелю з певним сервером, при якому тунелю призначають певну підмережу. Сервер VPN при цьому виконує функції маршрутизації та фільтрування трафіку для доступу до локальної мережі через VPN.

За використання такого підходу все ще є можливість фільтрувати трафік через спосіб під'єднання (наприклад, використовувати для локальної мережі та для віддалених користувачів різні фільтри), але усунуто потребу налаштування маршрутизації, а віддалені машини включаються прямо в локальну мережу, бачать ресурси, навіть спроможні використовувати широкосмугові посилки взагалі без додаткового налаштування. Через таку VPN у них відображаються всі комп'ютери локальної мережі Windows, усі доступні XDMCP-сервери при XDMCP broadcast.

Існують реалізації віртуальних приватних мереж під TCP/IP, IPX і AppleTalk. Нині[коли?] спостерігається тенденція до загального переходу на протокол TCP/IP, і абсолютна більшість VPN рішень підтримує саме його. Адресація в ньому найчастіше вибирається згідно зі стандартом RFC 5735, з діапазону приватних мереж TCP/IP[уточнити].

- IPSec (англ. IP security) — часто використовують поверх IPv4.

- PPTP (англ. Point-to-point tunneling protocol) — розроблено спільними зусиллями декількох компаній, включно з Microsoft.

- PPPoE або PPP (англ. Point-to-Point Protocol over Ethernet)

- L2TP (англ. Layer 2 Tunnelling Protocol) — використовують у продуктах компаній Microsoft і Cisco.

- L2TPv3 (англ. Layer 2 Tunnelling Protocol version 3).

- OpenVPN SSL — VPN з відкритим вихідним кодом, підтримує режими PPP, bridge, multi-client server.

У червні 2023 року з'явилося повідомлення, що версія популярного застосунку Swing VPN — Fast VPN Proxy для Android є ботнетом і виконує DDoS-атаки. За словами експерта, програма, розроблена Limestone Software Solutions, автоматично перетворює смартфон на хакерський інструмент. Незвичну активність помітив дослідник мережі Lecromee — його телефон постійно надсилав запити на певний вебсайт кожні 10 секунд. Програма нібито використовувала різні тактики, щоб приховати свої шкідливі дії і щоб атака залишалася непоміченою. З'ясувалося, що всі запити надсилалися з програми Swing VPN, встановленої на телефон. Експерт дізнався, що застосунок визначає справжню IP-адресу користувача відразу після встановлення, вибору мови та прийняття «Політики конфіденційності»[2].

РФ входить до трійки світових лідерів за кількістю завантажень застосунків, що дають змогу обходити блокування. Відповідно, Роскомнадзор від 1 березня 2024[уточнити] року планує блокувати всі VPN-сервіси в країні[3].

- Иванов М. А. Криптографические методы защиты информации в компьютерных системах и сетях. — М. : КУДИЦ-ОБРАЗ, 2001. — 368 с.

- Кульгин М. Технологии корпоративных сетей. Энциклопедия. — СПб. : Питер, 2000. — 704 с.

- Олифер В. Г., Олифер Н. А. Компьютерные сети. Принципы, технологии, протоколы : учебник для вузов. — СПб. : Питер, 2001. — 672 с.

- Романец Ю. В., Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. — 2-е изд. — М. : Радио и связь, 2002. — 328 с.

- Столлингс В. Основы защиты сетей. Приложения и стандарты = Network Security Essentials. Applications and Standards. — М. : «Вильямс», 2002. — 432 с. — ISBN 0-13-016093-8.

| Вікісховище має мультимедійні дані за темою: VPN |

- B. Gleeson, A. Lin, J. Heinanen (02.2000). A Framework for IP Based Virtual Private Networks (RFC 2764). ietf.org (англ.). Архів оригіналу за 28 квітня 2010. Процитовано 30 грудня 2010.

- Dru Lavigne. VPN и IPSec на пальцах. nestor.minsk.by (рос.). Архів оригіналу за 19 лютого 2011. Процитовано 30 грудня 2010.

- Dr. Moritz Meyer. Was ist VPN. vpnwelt.com (нім.). Архів оригіналу за 7 серпня 2021. Процитовано 7 серпня 2021.

- Як працює VPN — відео Tokar.ua

|

| |||||||||||||||||||

| Ця стаття потребує додаткових посилань на джерела для поліпшення її перевірності. (червень 2017) |